|

|

|

|

||

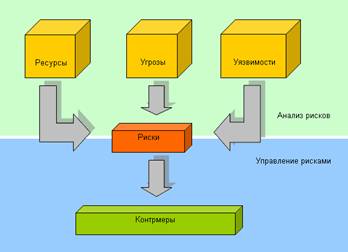

Сегодня не вызывает сомнений необходимость вложений в обеспечение информационной безопасности современного крупного бизнеса. Основной вопрос современного бизнеса - как оценить необходимый уровень вложений в ИБ для обеспечения максимальной эффективности инвестиций в данную сферу. Для решения этого вопроса существует только один способ - применять системы анализа рисков, позволяющие оценить существующие в системе риски и выбрать оптимальный по эффективности вариант защиты (по соотношению существующих в системе рисков к затратам на ИБ).

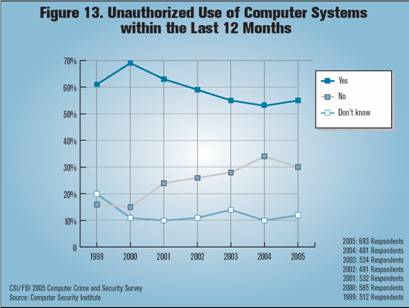

Для подтверждения факта актуальности задачи обеспечения безопасности бизнеса, воспользуемся отчетом ФБР за 2005 год. Данные были собраны на основе опроса 530 американских компаний (средний и крупный бизнес).

Статистика инцидентов области ИТ-секьюрити неумолима. Согласно данным ФБР в 2005 году 56 % опрошенных компаний подвергались атаке:

Потери от разного вида информационных воздействий показаны на следующем рисунке:

По статистике, самым большим препятствием на пути принятия каких-либо мер по обеспечению информационной безопасности в компании являются две причины:

Обе причины возникают из-за непонимания руководством серьезности вопроса и сложности задачи для ИТ-менеджера обосновать, зачем необходимо вкладывать деньги в информационную безопасность. Часто считается, что основная проблема заключается в том, что ИТ-менеджеры и руководители разговаривают на разных языках - техническом и финансовом, но ведь и самим ИТ-специалистам часто трудно оценить, на что потратить деньги и сколько их требуется для обеспечения большей защищенности системы компании, чтобы эти расходы не оказались напрасными или чрезмерными.

Если ИТ-менеджер четко представляет, сколько компания может потерять денег в случае реализации угроз, какие места в системе наиболее уязвимы, какие меры можно предпринять для повышения уровня защищенности и при этом не потратить лишних денег, и всё это подтверждено документально, то решение задачи убедить руководство обратить внимание и выделить средства на обеспечение информационной безопасности становится значительно более реальным.

Для решения данной задачи были разработаны программные комплексы анализа и контроля информационных рисков: британский CRAMM (компания Insight Consulting), американский RiskWatch (компания RiskWatch) и российский ГРИФ (компания Digital Security). Рассмотрим далее данные методы и построенные на их базе программные системы.

Метод CRAMM (CCTA Risk Analysis and Managment Method) был разработан Агентством по компьютерам и телекоммуникациям Великобритании (Central Computer and Telecommunications Agency) по заданию Британского правительства и взят на вооружение в качестве государственного стандарта. Он используется, начиная с 1985 г ., правительственными и коммерческими организациями Великобритании. За это время CRAMM приобрел популярность во всем мире. Фирма Insight Consulting Limited занимается разработкой и сопровождением одноименного программного продукта, реализующего метод CRAMM.

Метод CRAMM выбран нами для более детального рассмотрения, и это не случайно. В настоящее время CRAMM - это довольно мощный и универсальный инструмент, позволяющий, помимо анализа рисков, решать также и ряд других аудиторских задач, включая:

проведение обследования ИС и выпуск сопроводительной документации на всех этапах его проведения;

проведение аудита в соответствии с требованиями Британского

правительства, а также стандарта BS 7799:1995 разработка политики безопасности и плана обеспечения

непрерывности бизнеса.

В основе метода CRAMM лежит комплексный подход к оценке

рисков, сочетая количественные и качественные методы анализа.

Метод является универсальным и подходит как для больших, так и

для мелких организаций, как правительственного, так и

коммерческого сектора. Версии программного обеспечения CRAMM,

ориентированные на разные типы организаций, отличаются друг от

друга своими базами знаний (profiles). Для коммерческих

организаций имеется Коммерческий профиль (Commercial Profile),

для правительственных организаций - Правительственный профиль

(Government profile). Правительственный вариант профиля, также

позволяет проводить аудит на соответствие требованиям

американского стандарта ITSEC (<Оранжевая книга>).

Грамотное использование метода CRAMM позволяет получать

очень хорошие результаты, наиболее важным из которых, пожалуй,

является возможность экономического обоснования расходов

организации на обеспечение информационной безопасности и

непрерывности бизнеса. Экономически обоснованная стратегия

управления рисками позволяет, в конечном итоге, экономить

средства, избегая неоправданных расходов.

CRAMM предполагает разделение всей процедуры на три

последовательных этапа. Задачей первого этапа является ответ

на вопрос: <Достаточно ли для защиты системы применения

средств базового уровня, реализующих традиционные функции

безопасности, или необходимо проведение более детального

анализа?> На втором этапе производится идентификация рисков и

оценивается их величина. На третьем этапе решается вопрос о

выборе адекватных контрмер.

Методика CRAMM для каждого этапа определяет набор исходных

данных, последовательность мероприятий, анкеты для проведения

интервью, списки проверки и набор отчетных документов.

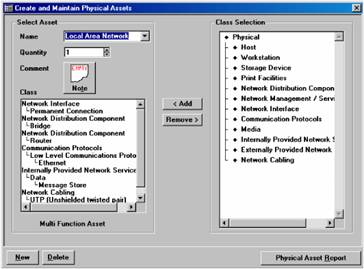

На первой стадии исследования производится идентификация и

определение ценности защищаемых ресурсов.

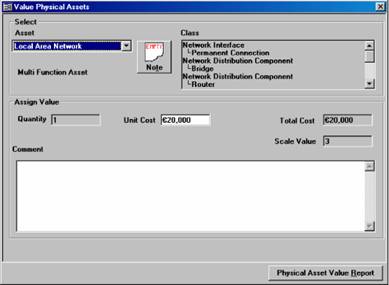

Оценка производится по десятибалльной шкале, причем

критериев оценки может быть несколько - финансовые потери,

потери репутации и т.д. В описаниях CRAMM [50] в качестве

примера приводится такая шкала оценки по критерию "Финансовые

потери, связанные с восстановлением ресурсов":

При низкой оценке по всем используемым критериям (3 балла и

ниже) считается, что рассматриваемая система требует базового

уровня защиты (для этого уровня не требуется подробной оценки

угроз ИБ) и вторая стадия исследования пропускается.

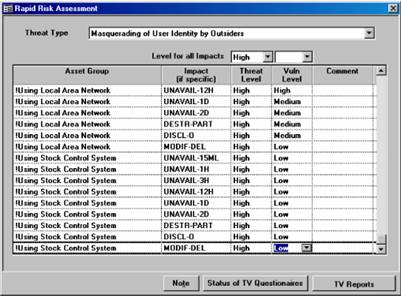

На второй стадии идентифицируются и оцениваются угрозы в

сфере информационной безопасности, производится поиск и оценка

уязвимостей защищаемой системы. Уровень угроз оценивается по

следующей шкале: очень высокий, высокий, средний, низкий,

очень низкий. Уровень уязвимости оценивается как высокий,

средний или низкий. На основе этой информации вычисляется

оценка уровня риска по семибальной шкале.

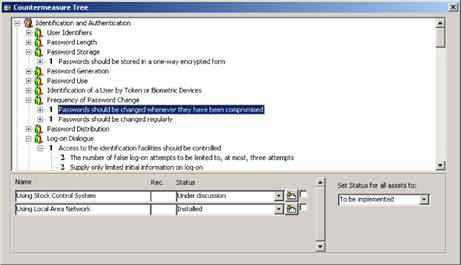

На третьей стадии CRAMM генерирует варианты мер

противодействия выявленным рискам. Продукт предлагает

рекомендации следующих типов:

CRAMM имеет обширную базу, содержащую описание около 1000

примеров реализации подсистем защиты различных компьютерных

систем. Данные описания можно использовать в качестве

шаблонов.

Решение о внедрении в систему новых механизмов безопасности

и модификация старых принимает руководство организации,

учитывая связанные с этим расходы, их приемлемость и конечную

выгоду для бизнеса. Задачей аудитора является обоснование

рекомендуемых контрмер для руководства организации.

В случае принятия решения о внедрении новых контрмер и

модификации старых, на аудитора может быть возложена задача

подготовки плана внедрения новых контрмер и оценки

эффективности их использования. Решение этих задач выходит за

рамки метода CRAMM.

Концептуальная схема проведения обследования по методу

CRAMM показана на рисунке.

К недостаткам метода CRAMM можно отнести следующее:

Программное обеспечение RiskWatch

является мощным средством анализа и управления рисками. В

семейство RiskWatch входят программные продукты для проведения

различных видов аудита безопасности. Оно включает в себя

следующие средства аудита и анализа рисков:

RiskWatch for Physical Security - для физических методов

защиты ИС;

RiskWatch for Information Systems - для информационных

рисков;

HIPAA-WATCH for Healthcare Industry - для оценки

соответствия требованиям стандарта HIPAA (US Healthcare

Insurance Portability and Accountability Act);

RiskWatch RW17799 for ISO 17799 - для оценки требованиям

стандарта ISO 17799.

В методе RiskWatch в качестве критериев для оценки и

управления рисками используются предсказание годовых потерь

(Annual Loss Expectancy, ALE) и оценка возврата от инвестиций

(Return on Investment, ROI).

Семейство программных продуктов RiskWatch имеет массу

достоинств. RiskWatch помогает провести анализ рисков и

сделать обоснованный выбор мер и средств защиты. Используемая

в программе методика включает в себя 4 фазы.

В отличие от CRAMM, программа RiskWatch более ориентирована

на точную количественную оценку соотношения потерь от угроз

безопасности и затрат на создание системы защиты. Надо также

отметить, что в этом продукте риски в сфере информационной и

физической безопасности компьютерной сети предприятия

рассматриваются совместно.

В основе продукта RiskWatch находится методика анализа

рисков, которая состоит из четырех этапов.

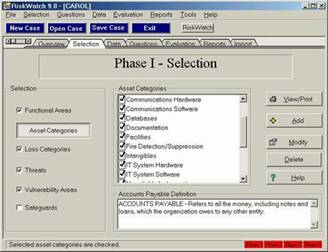

Первый этап - определение предмета исследования. Здесь

описываются такие параметры, как тип организации, состав

исследуемой системы (в общих чертах), базовые требования в

области безопасности. Для облегчения работы аналитика, в

шаблонах, соответствующих типу организации ("коммерческая

информационная система", "государственная/военная

информационная система" и т.д.), есть списки категорий

защищаемых ресурсов, потерь, угроз, уязвимостей и мер защиты.

Из них нужно выбрать те, что реально присутствуют в

организации.

Например, категории потерь:

Определение категорий защищаемых ресурсов.

Второй этап - ввод данных, описывающих конкретные

характеристики системы. Данные могут вводиться вручную или

импортироваться из отчетов, созданных инструментальными

средствами исследования уязвимости компьютерных сетей.

На этом этапе:

Подробно описываются ресурсы, потери и классы инцидентов.

Классы инцидентов получаются путем сопоставления категории

потерь и категории ресурсов.

Для выявления возможных уязвимостей используется опросник,

база которого содержит более 600 вопросов. Вопросы связаны с

категориями ресурсов.

Задается частота возникновения каждой из выделенных угроз,

степень уязвимости и ценность ресурсов. Все это используется в

дальнейшем для расчета эффекта от внедрения средств защиты.

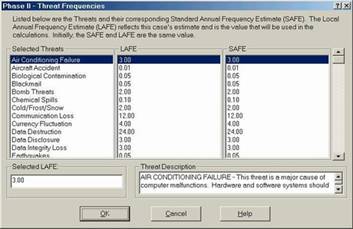

Пример оценок LAFE и SAFE для одной из угроз.

Третий и, наверное, самый важный этап - количественная

оценка. На этом этапе рассчитывается профиль рисков, и

выбираются меры обеспечения безопасности. Сначала

устанавливаются связи между ресурсами, потерями, угрозами и

уязвимостями, выделенными на предыдущих шагах исследования

(риск описывается совокупностью этих четырех параметров).

Фактически, риск оценивается с помощью математического

ожидания потерь за год. Например, если стоимость сервера

$150000, а вероятность того, что он будет уничтожен пожаром в

течение года равна 0.01, то ожидаемые потери составят $1500.

Общеизвестная формула (m=p*v , где m-математическое

ожидание, p - вероятность возникновения угрозы, v - стоимость

ресурса) претерпела некоторые изменения, в связи с тем, что

RiskWatch использует определенные американским институтом

стандартов NIST оценки, называемые LAFE и SAFE. LAFE (Local

Annual Frequency Estimate) - показывает, сколько раз в год в

среднем данная угроза реализуется в данном месте (например, в

городе). SAFE (Standard Annual Frequency Estimate) -

показывает, сколько раз в год в среднем данная угроза

реализуется в этой "части мира" (например, в Северной

Америке). Вводится также поправочный коэффициент, который

позволяет учесть, что в результате реализации угрозы

защищаемый ресурс может быть уничтожен не полностью, а только

частично.

Дополнительно рассматриваются сценарии "что если:", которые

позволяют описать аналогичные ситуации при условии внедрения

средств защиты. Сравнивая ожидаемые потери при условии

внедрения защитных мер и без них можно оценить эффект от таких

мероприятий.

RiskWatch включает в себя базы с оценками LAFE и SAFE, а

также с обобщенным описанием различных типов средств защиты.

Эффект от внедрения средств защиты количественно

описывается с помощью показателя ROI (Return on Investment -

отдача от инвестиций), который показывает отдачу от сделанных

инвестиций за определенный период времени. Рассчитывается он

по формуле:

где Costsi - затраты на внедрение и поддержание i-меры

защиты; Benefitsi - оценка той пользы (т.е. ожидаемого

снижения потерь), которую приносит внедрение данной меры

защиты; NPV (Net Present Value) - дает поправку на инфляцию.

Четвертый этап - генерация отчетов. Типы отчетов:

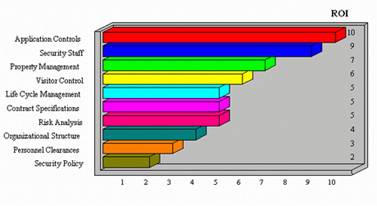

Пример графика показателя ROI для различных мер защиты.

Таким образом, рассматриваемое средство позволяет оценить

не только те риски, которые сейчас существуют у предприятия,

но и ту выгоду, которую может принести внедрение физических,

технических, программных и прочих средств и механизмов защиты.

Подготовленные отчеты и графики дают материал, достаточный для

принятия решений об изменении системы обеспечения безопасности

предприятия.

Для отечественных пользователей проблема заключается в том,

что получить используемые в RiskWatch оценки (такие как LAFE и

SAFE) для наших условий достаточно проблематично. Хотя сама

методология может с успехом применяться и у нас.

Подводя итог, можно отметить, что конкретную методику

проведения анализа рисков на предприятии и инструментальные

средства, поддерживающие ее, нужно выбирать, учитывая

следующие факторы:

Наличие экспертов, способных дать достоверные оценки объема

потерь от угроз информационной безопасности;

Наличие на предприятии достоверной статистки по инцидентам

в сфере информационной безопасности;

Нужна ли точная количественная оценка последствий

реализации угроз или достаточно оценки на качественном уровне.

К недостаткам RiskWatch можно отнести:

ГРИФ - комплексная система анализа и управления рисками

информационной системы компании. ГРИФ 2005 из состава Digital Security Office

дает полную картину защищенности информационных ресурсов в

системе и позволяет выбрать оптимальную стратегию защиты

информации компании.

Система ГРИФ:

Как работает система ГРИФ:

Система ГРИФ 2005 предоставляет возможность проводить

анализ рисков информационной системы при помощи анализа модели

информационных потоков, а также, анализируя модель угроз и

уязвимостей - в зависимости от того, какими исходными данными

располагает пользователь, а также от того, какие данные

интересуют пользователя на выходе.

Модель информационных потоков

При работе с моделью информационных потоков в систему

вносится полная информация обо всех ресурсах с ценной

информацией, пользователях, имеющих доступ к этим ресурсам,

видах и правах доступа. Заносятся данные обо всех средствах

защиты каждого ресурса, сетевые взаимосвязи ресурсов, а также

характеристики политики безопасности компании. В результате

получается полная модель информационной системы.

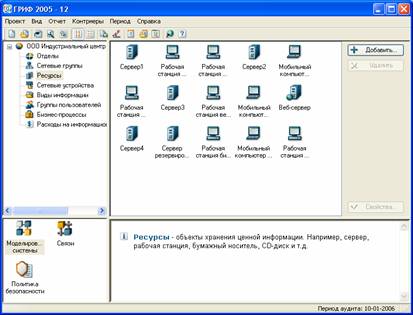

Шаг 1.

На первом этапе работы с программой пользователь вносит все

объекты своей информационной системы: отделы, ресурсы

(специфичными объектами данной модели являются сетевые группы,

сетевые устройства, виды информации, группы пользователей,

бизнес-процессы).

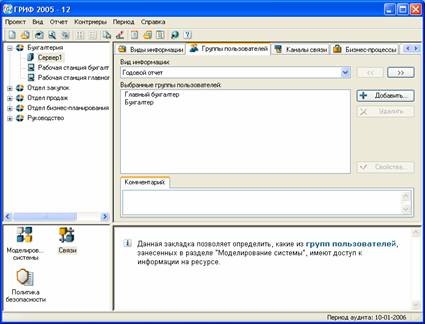

Шаг 2.

Далее пользователю необходимо проставить связи, т.е.

определить к каким отделам и сетевым группам относятся

ресурсы, какая информация хранится на ресурсе, и какие группы

пользователей имеют к ней доступ. Также пользователь системы

указывает средства защиты ресурса и информации.

Шаг 3.

На завершающем этапе пользователь отвечает на список

вопросов по политике безопасности, реализованной в системе,

что позволяет оценить реальный уровень защищенности системы и

детализировать оценки рисков.

Наличие средств информационной защиты, отмеченных на первом

этапе, само по себе еще не делает систему защищенной в случае

их неадекватного использования и отсутствия комплексной

политики безопасности, учитывающей все аспекты защиты

информации, включая вопросы организации защиты, физической

безопасности, безопасности персонала, непрерывности ведения

бизнеса и т.д.

В результате выполнения всех действий по данным этапам, на

выходе сформирована полная модель информационной системы с

точки зрения информационной безопасности с учетом реального

выполнения требований комплексной политики безопасности, что

позволяет перейти к программному анализу введенных данных для

получения комплексной оценки рисков и формирования итогового

отчета.

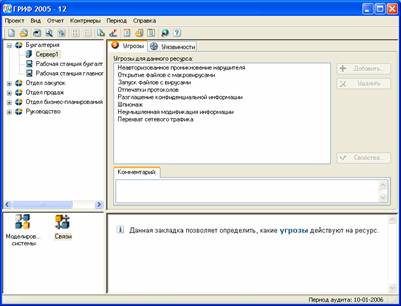

Модель угроз и уязвимостей

Работа с моделью анализа угроз и уязвимостей подразумевает

определение уязвимостей каждого ресурса с ценной информацией,

и подключение соответствующих угроз, которые могут быть

реализованы через данные уязвимости. В результате получается

полная картина того, какие слабые места есть в информационной

системе и тот ущерб, который может быть нанесен.

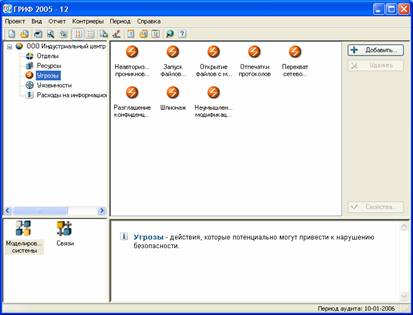

Шаг 1.

На первом этапе работы с продуктом пользователь вносит

объекты своей информационной системы: отделы, ресурсы

(специфичными объектами для данной модели: угрозы

информационной системы, уязвимости, через которые реализуются

угрозы).

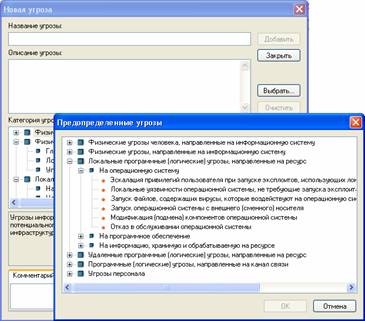

Система ГРИФ 2005 содержит обширные встроенные каталоги

угроз и уязвимостей. Для достижения максимальной полноты и

универсальности данных каталогов, экспертами Digital Security

была разработана специальная классификация угроз

Шаг 2.

Далее пользователю необходимо проставить связи, т.е.

определить к каким отделам относятся ресурсы, какие угрозы

действуют на ресурс и через какие уязвимости они реализуются.

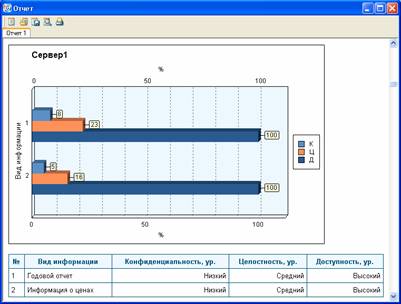

Алгоритм системы ГРИФ 2005 анализирует построенную модель и

генерирует отчет, который содержит значения риска для каждого

ресурса. Конфигурации отчета может быть практически любой,

таким образом позволяя пользователю создавать как краткие

отчеты для руководства, так и детальные отчеты для дальнейшей

работы с результатами.

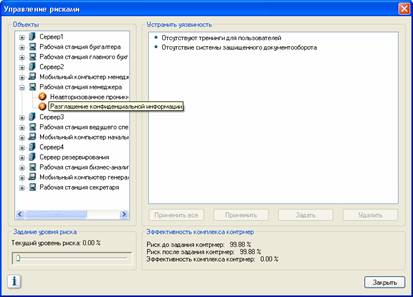

Система ГРИФ 2005 содержит модуль управления рисками,

который позволяет проанализировать все причины того значения

риска, который получается после обработки алгоритмом

занесенных данных. Таким образом, зная причины, Вы будете

обладать всеми данными, необходимыми для реализации контрмер

и, соответственно, снижения уровня риска. Благодаря расчету

эффективности каждой возможной контрмеры, а также определению

значения остаточного риска, Вы сможете выбрать наиболее

оптимальные контрмеры, которые позволят снизить риск до

необходимого уровня с наименьшими затратами.

В результате работы с системой ГРИФ строится подробный

отчет об уровне риска каждого ценного ресурса информационной

системы компании, все причины риска с подробным анализом

уязвимостей и оценкой экономической эффективности всех

возможных контрмер.

Продукт

Критерии сравнения CRAMM,

Central Computer and Telecommunications Agency ( UK )

RiskWatch ,

компания RiskWatch ГРИФ 2005 Digital Security Office,

Компания Поддержка Обеспечивается Обеспечивается Обеспечивается Легкость в работе конечного пользователя Использование метода CRAMM требует специальной

подготовки и высокой квалификации аудитора. Использование метода RiskWatch требует специальной

подготовки и высокой квалификации аудитора. Интерфейс программы ориентирован на ИТ-менеджеров и

руководителей

Не требует специальных знаний в области

информационной безопасности. Цена Стоимость лицензии от 2000 до 5000 долл. за одно

рабочее место. Стоимость лицензии от 10 000 долл. за одно рабочее

место. Стоимость лицензии от 1000 долл. за одно рабочее

место. Системные требования Операционная система:

Свободное дисковое пространство - 50 MB .

Минимальные требования:

Оперативная память - 64 MB ;

Процессор - 800 Mhz .

Рекомендуемые требования:

Оперативная память - 128 MB ;

Процессор - 1000 Mhz .

Процессор - Intel Pentium или совместимый;

Оперативная память - 256 MB RAM ;

Свободное дисковое пространство - 30 MB для

инсталляции;

Операционная система - Windows 2000/XP. Минимальные системные требования:

1. Оперативная память: 256 Mb.

2. Свободное дисковое пространство (для диска, где

расположены данные пользователя): 300 Мb.

3. Операционная система: Windows 2000, Windows XP.

Рекомендуемые системные требования:

1. Оперативная память: 512 Mb.

2. Свободное дисковое пространство (для диска, где

расположены данные пользователя): 1 Gb.

3. Операционная система: Windows 2000, Windows XP.

Функционал Входные данные:

Варианты отчетов:

Входные данные:

Варианты отчета:

Входные данные:

Состав отчета:

Количественный или качественный метод Качественная оценка Количественная оценка Качественная и количественная оценки Наличие сетевого решения Отсутствует Отсутствует Корпоративная версия

Лучшие мировые практики и ведущие международные стандарты в

области информационной безопасности, в частности ISO 17799,

требуют для эффективного управления безопасностью

информационной системы внедрения системы анализа и управления

рисками.

При этом можно использовать любые удобные инструментальные

средства, но, главное - всегда четко понимать, что система

информационной безопасности создана на основе анализа

информационных рисков, проверена и обоснована. Анализ и

управление информационными рисками - ключевой фактор для

построения эффективной защиты информационной системы.

Куканова Наталья (nataliya.kukanova@dsec.ru)

;

4. RiskWatch

![]()

5. ГРИФ

![]() , в

которой реализован многолетний практический опыт в области

информационной безопасности. Используя каталоги угроз и

уязвимостей, пользователь может выбрать угрозы и уязвимости,

относящиеся к его информационной системе. Каталоги содержат

около 100 угроз и 200 уязвимостей.

, в

которой реализован многолетний практический опыт в области

информационной безопасности. Используя каталоги угроз и

уязвимостей, пользователь может выбрать угрозы и уязвимости,

относящиеся к его информационной системе. Каталоги содержат

около 100 угроз и 200 уязвимостей.

6. Сравнительный анализ инструментальных

средств анализа рисков

(USA)

аналитик по информационной безопасности

Digital

Security

| обсудить | все отзывы (0) | |

| [32691; 3; 5.66] |

|

|

|