Вардрайвинг с Zaurus

eprom, перевод Cybervlad

Опубликовано: dl, 17.06.03 05:40

HOWTO (пошаговое руководство)

(c) eprom (eprom@NOSPAMsilicon-box.net)

10 февраля 2003

----------------------------------------

Перевод с французского (c) Cybervlad (cybervlad@NOSPAMcybervlad.port5.com)

Июнь 2003

----------------------------------------

I Введение

II Что необходимо иметь

III Установка

IV Вардрайвинг

V Credits

I. Введение

Я написал это HOWTO для того, чтобы показать людям, какие возможности

открывает Zaurus в плане вардрайвинга.

Это устройство имеет следующие преимущества перед ноутбуком:

- Легкий и очень компактный

- Вы можете держать глаза поднятыми во время движения (что достаточно трудно с ноутбуком без машины).

- Недорогой, если вы только входите в эту область (500 евро против 1200 в среднем).

- Можно использовать как MP3-плеер в процессе поиска точки доступа.

- Может вас проинформировать, когда точка будет обнаружена.

Недостатки:

- Автономность чуть больше часа

- Дороговизна беспроводных флеш-карт

- Не очень практичен для осуществления длительных операций с узлами

- Возможности процессора и памяти ограничены

Взвесив все "за" и "против", можно сделать вывод, что этот вариант является достаточно практичным.

Если вы хотите только получить доступ к Интернет, пользуясь не очень защищенной сетью, этого

достаточно. Если же вы хотите пойти дальше, то это менее комфортно, чем с ноутбуком, но все-таки

возможно.

II. Что необходимо иметь

- Zaurus модели SL-5xxx

- Беспроводную флеш-карту

- Беспроводное соединение (прямое (p2p) или через точку доступа) для загрузки файлов. Или используйте USB.

- Средние знания в области сетей

Что касается беспроводной карты, я рекомендую выбрать symbol spectrum или socket, поскольку

они более экономно расходуют батарею.

С другой стороны, они достаточно дороги, минимум 170 евро.

III. Установка

Этап 1: Установка на ваш Zaurus программного обеспечения openzaurus (www.openzaurus.org)

Вам необходимо скачать два файла, один с образом ядра linux, другой с образом корневой

файловой системы.

* Обратите внимание на версию - она должна соответствовать версии вашей модели (в моем случае SL-5600).

- http://www.openzaurus.org/oz_website/content/do_download?mirror_id=1&release_id=1&file=zImage-5500-40memory-24storage.bin

- http://www.openzaurus.org/oz_website/content/do_download?mirror_id=1&release_id=1&file=initrd.bin

Скопируйте эти два файла на флеш-карту (CF) (при необходимости освободите место на ней).

Вы можете использовать для этого кардридер, sftp, загрузку при помощи intellisync или любой

другой метод.

* Если вы делаете это впервые, я рекомендую вам запастись кардридером!

После того, как файлы скопированы, переименуйте "Zimage-....." в "Zimage"

Флешкарта готова!

* Обратите внимание, что на карте должна быть файловая система FAT16, она поставляется с ней.

Следуйте приведенным инструкциям *по порядку*

- Присоедините шнур питания к вашему Zaurus.

- Вставьте флешкарту.

- Переведите переключатель батареи в положение "replace batery".

- Нажмите вместе C и D, одновременно нажав на FULL RESET (1 раз) при помощи ручки или другого подходящего предмета.

- Отпустите кнопки. Должен загореться зеленый индикатор (mail) и желтый индикатор питания от сети.

- Подождите, пока зеленый индикатор погаснет. Это может занять пару минут.

- Когда зеленый индикатор погас, нажмите FULL RESET (1 раз)

- Верните батарею на место и переведите переключатель в положение "normal operation"

- Загрузите Zaurus

Если все прошло правильно, система загрузится, и вы увидите симпатичный логотип.

Если это не так, и вы видите логотип Sharp, то, возможно:

- вы неправильно переименовали файл образа

- была прервана запись на флеш-карту

- файлы образов повреждены. Не забывайте проверять контрольные суммы.

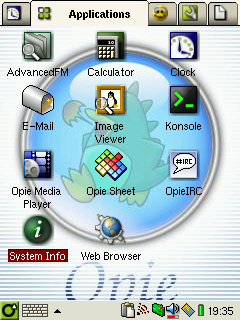

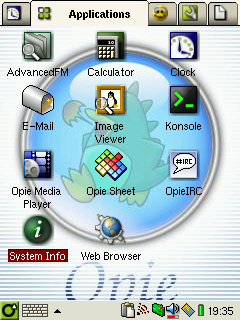

Ну что же, давайте исследуем немного нашу систему

Небольшое замечание:

Не забывайте, что вы относительно ограничены пространством ПЗУ (rom)! В исходном состоянии

вы располагаете примерно 4 Мб свободного пространства в точке монтирования rom. Поэтому

используйте это пространство "с умом", например:

- библиотеки: предпочтительно на rom

- текущие приложения: в ОЗУ (ram)

- временные приложения: ram

- тестовые приложения: ram

- картинки, mp3 и т.п.: ram

- пакеты: ram

* Не забывайте, что содержимое ram стирается без питания

Этап 2: Установка "сетевых" утилит.

Если вы хотите, наконец, использовать ваш Zaurus для вардрайвинга, вам понадобится

некоторое количество приложения, таких как снифферы, клиенты и т.п.

В порядке убывания приоритета (req - обязательно, opt - желательно):

[Req] TCPDUMP: сниффер

[Req] LibPCAP: библиотека PCAP

[Req] OpenSSH: клиент и сервер SSH, включен в поставку

[Opt] Kismet: беспроводной сниффер

[Opt] Nmap

Эти утилиты доступны для загрузки с сайта OZ или из родного дистрибутива. В любом

случае я рекомендую вам взять kismet в бинарном виде.

Среди того, что вы уже имеете, есть одна маленькая утилитка, которая позволяет найти

точку доступа и сконфигурировать вашу карту. Хотя она относительно глючная, все, что

вам нужно, это задать ключ вашей точки доступа. Сделайте это при помощи iwconfig. Например:

iwconfig eth0 key

Этап 3: Установка kismet

Я использую для хранения пакетов ram, сделав символическую ссылку на ipk. Ссылка делается

исключительно для того, чтобы утилита APQG нашла ipk

Вот команды для этого:

# cd /mnt/ram/

# wget http://www.kismetwireless.net/code/kismet-zaurus-pcap-arm-2.8.1.tar.gz

kismet-zaurus-pcap-a 0% 0 --:--

kismet-zaurus-pcap-a 5% 38400 00:15

kismet-zaurus-pcap-a 10% 70144 00:16

kismet-zaurus-pcap-a 16% 108 KB 00:14

kismet-zaurus-pcap-a 24% 156 KB 00:12

kismet-zaurus-pcap-a 35% 224 KB 00:09

kismet-zaurus-pcap-a 46% 295 KB 00:06

kismet-zaurus-pcap-a 54% 346 KB 00:05

kismet-zaurus-pcap-a 59% 378 KB 00:05

kismet-zaurus-pcap-a 66% 425 KB 00:04

kismet-zaurus-pcap-a 75% 481 KB 00:03

kismet-zaurus-pcap-a 82% 529 KB 00:02

kismet-zaurus-pcap-a 90% 580 KB 00:01

kismet-zaurus-pcap-a 100% 638 KB 00:00 ETA

# tar -zxvf kismet-zaurus-pcap-arm-2.8.1.tar.gz

# cd /root/Documents/

# ln -s /mnt/ram/kismet-arm/kismet_zaurus_pcap_2.8.1_arm.ipk

kismet_zaurus_pcap_2.8.1_arm.ipk

После того, как ссылка создана, запустите программу для работы

с пакетами APQG и сделайте установку. Могут возникнуть проблемы

с зависимостями, в этом случае:

- скачайте пакет с сайта OZ (unstable)

- установите, а потом деинсталлируйте его (у вас поставятся нужные библиотеки)

После того, как kismet инсталлирован, отредактируйте файл конфигурации (/usr/etc/kismet.conf),

а именно измените следующую строку в соответствии с используемым драйвером.

source=

Если вы используете Symbol Spectrum:

source=orinoco,eth0,Kismet

1. Запустите kismet-monitor.

Если вы получаете сообщение об ошибке, скорее всего вы неправильно определили драйвер

2. Запустите kismet.

Если вы получаете сообщение, что библиотека libpanel не найдена:

- сделайте символическую ссылку на каждую библиотеку (например: libpanel.4 на libpanel.5)

(потому что бинарники, скорее всего, скомпилированы для версии 4

)

)

- или перекомпилируйте программу из исходников

IV. Вардрайвинг.

Теперь у вас есть все необходимые утилиты, позволяющие вам найти и использовать точку доступа.

При помощи Zaurus просканируйте частоты от 2.4 до 2483.5 (зависит от используемой карты) и

найдите точку доступа.

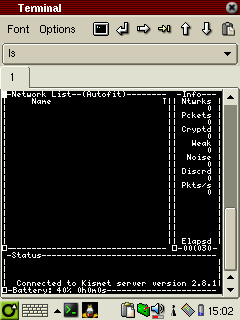

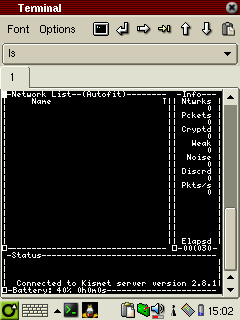

Вы получите соединение (см. экран), обнаружившее точку доступа на определенной частоте.

- MAC-адрес сменится с 00:00:00:00:00:00 на соответствующий точке доступа

- Вы увидите ESSID (идентификатор сети) точки доступа

- А также частоту

Если это так, то точка доступа, к которой вы присоединились, не осуществляет ни фильтрацию

по MAC-адресам, ни шифрования WEP.

Если кратко: безопасности нет вообще.

Если вы получили доступа при помощи описанной методики, вам крупно повезло,

поскольку большинство точек доступа вводится в эксплуатацию с минимальной

поддержкой WEP.

* WEP (Wired Equivalent Privacy - протокол защиты беспроводных соединений) позволяет

определить ключ размером 64 или 128 бит.

Этот ключ используется для установления прозрачного соединения между вами и точкой доступа. Без

этого ключа вы не сможете подсоединиться к беспроводной сети.

Зачастую беспроводные сети компаний неплохо защищены, но очень плохо администрируются.

Если кратко: админ оставляет конфигурацию точки доступа по умолчанию.

Если вам не удалось еще получить доступ, пора использовать kismet.

Эта программа позволяет обнаружить узлы и определить, в каком режиме они работают:

прямом (p2p) или в инфраструктуре.

Существуют скрипты, позволяющие произвольно менять MAC-адрес на карте, а также несколько

утилит, позволяющих взломать ключ WEP путем перехвата и анализа нескольких миллионов пакетов.

В любом случае, вам лучше поискать менее защищенную точку доступа, если только у вас

не стоит строго определенная цель.

Когда вы присоединились к узлу, вам необходимо просто назначить IP адрес.

Пример: ifconfig eth0 192.168.0.2

Но, для начала, надо найти в каком диапазоне находятся узлы этой сети. Обычно это

192.168.x.x и 10.x.x.x. Для упрощения поиска запустите nmap, задав ему диапазон 24 или 16,

если располагаете временем. См. man nmap.

Иногда для нахождения свободного IP в диапазоне достаточно использовать обычный ping.

Найдите маршрутизатор, который маршрутизирует пакеты за пределы сети (обычно x.x.x.1). Добавьте

правило маршрутизации:

route add default gw

Если все сделано правильно, вы получите связь с внешним миром. В противном случае, возможно,

маршрутизатор защищен и работает только с определенными MAC-адресами.

Также вы можете использовать tcpdump. При помощи этой программы вы можете проанализировать

пересылаемые по сети ARP-пакеты, определив, таким образом, какие узлы активны и какие у

них IP-адреса. Вы также можете записывать перехваченные пакеты на SD-карту (Secure Digital)

для последующего поиска в них номеров кредитных карт или другой интересной вам информации.

Если возникают проблемы с доступом за пределы сети, вы можете использовать такие методики

как ARP-spoofing или атаку Man-in-the-middle чтобы "прикинуться" другим узлом,

перехватить соединение и даже перенаправить его через себя.

V. Credits.

Если вам нужна более подробная информация об описанных здесь методиках или вы хотите

прислать дополнения и т.п., то пишите по адресу eprom@NOSPAMsilicon-box.net

Примечания переводчика

- Дабы упомянутые в тексте емейлы не были использованы злобными спамерскими программами,

автоматически выискивающими адреса на страницах, они дополнены словом NOSPAM. Для посылки почты

его, естественно, надо убрать.

- Поскольку устоявшего русского термина для wardriving мне не известно (собственно, и во

французском тексте используется этот английский термин), я решил оставить "кальку" вардрайвинг.

Хотя применительно к Zaurus можно даже сказать warwalking, ибо с ним можно передвигаться

пешком (walk), а не ехать на машине (drive) как с ноутбуком.

- Автору писать лучше на французском или английском языке, ибо русский в Швейцарии

распространен крайне мало

.

.